- La clave para conocer el nivel de riesgo al que están sometidos nuestros sistemas pasa por tener el mejor conocimiento posible de las amenazas que les rodean.

- Los controles de seguridad deben estar a la altura de las capacidades de los adversarios y servir para anticiparse a las amenazas que acechan diariamente a los equipos.

- TRC reconoce la importancia de la inteligencia de amenazas para una defensa efectiva y reclama una inversión proactiva en ciberseguridad.

Madrid, 12 de marzo de 2024.

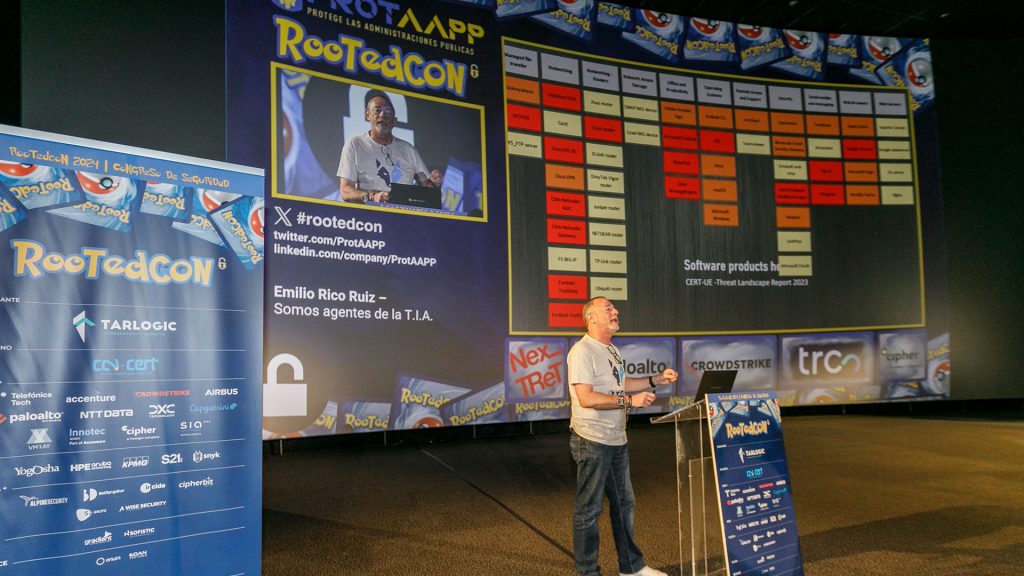

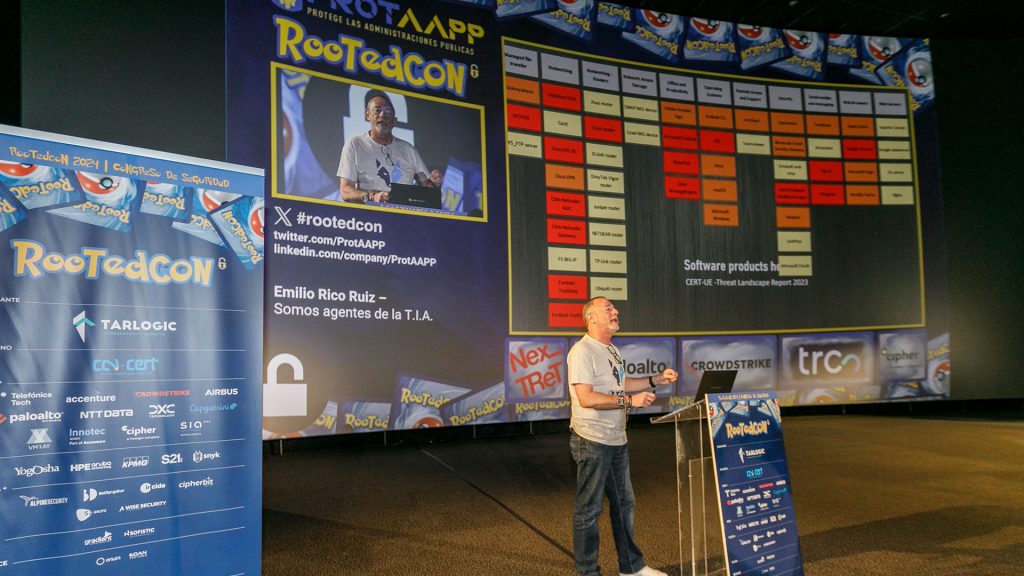

En un contexto en que la ciberseguridad de muchas organizaciones está fallando, viendo comprometida su información más sensible, foros como RootedCON, el mayor evento de ciberseguridad de España, que se celebró en Madrid del 7 al 9 de marzo, sirven para hacer una labor de concienciación y pedagogía sobre los motivos por los que los planes de defensa cibernética actuales no funcionan y cuáles son las mejores decisiones para asumir menos riesgos.

En su ponencia “Somos Agentes de la TIA”, Emilio Rico, experto en ciberseguridad y Security Advisor de TRC abordó las claves para maximizar la eficiencia de las estrategias de ciberseguridad y enfrentar cualquier amenaza de una manera proactiva.

Lo principal, en palabras de Rico, es “saber, con el mayor detalle posible, a qué amenazas se enfrentan las organizaciones”. Una vez identificadas, el siguiente paso es aplicar una estrategia de ciberseguridad que se adapte lo mejor posible a las necesidades de cada empresa. Para ello, las empresas deben de tratar de anticiparse.

“Hay tres parámetros que definen a los adversarios: su capacidad, la intención y la oportunidad». Contra las dos primeras no es posible actuar: Ellos van a seguir esforzándose por ser competentes y buenos en lo suyo y tampoco van a cambiar sus intenciones. Pero lo que sí se puede hacer es bajar la exposición al mínimo para no dar espacio a la oportunidad y anticiparse a los oponentes para reducir riesgos, teniendo una buena inteligencia de amenazas”, aseguró el experto.

Inteligencia de amenazas

Para una mejor comprensión del panorama de riesgos, entender y evaluar las amenazas potenciales que enfrentan las organizaciones ha de ser el comienzo de un proceso basado en la recopilación y el análisis de la información relevante que derive en la toma de decisiones informadas.

“Saber si una alerta es relevante y urgente requiere de información extra y conocimiento del contexto, pero es difícil analizar todas las alertas que se reciben debido a su gran volumen. Por desgracias, se suele reaccionar cuando el ataque ya se ha producido”, ha añadido Rico.

Con una sólida inteligencia de amenazas, las organizaciones no solo pueden obtener toda la información relativa a la amenaza a la que se exponen y anticiparse a ella, sino que también reducen su exposición al riesgo y mejoran su capacidad de respuesta frente a posibles incidentes de seguridad.

“Debemos invertir en ciberseguridad de manera constante y proactiva, promoviendo la comprensión profunda de los diversos vectores de ataque y los métodos utilizados por los actores maliciosos”, ha reclamado el experto. Esto implica dedicar recursos a la identificación de vulnerabilidades, la implementación de prácticas de seguridad operacional (sec-ops), el análisis de la superficie de ataque propia y asociada al branding de la organización, la evaluación de la cadena de suministro, la consideración de factores geopolíticos, la gestión de la identidad digital, la detección y prevención del fraude, así como la focalización en los grupos de amenaza avanzada persistentes (APT) relevantes para el sector específico en el que opera la empresa. Además, los controles de seguridad deben estar alineados con las capacidades y tácticas de los adversarios, y ser “lo suficientemente robustos como para disuadir y mitigar los ataques, evitando que los adversarios encuentren brechas en la defensa de la organización.

La XIV edición de RootedCON reunió a más de 6.000 profesionales y más de 120 ponentes expertos para compartir conocimiento sobre las principales vulnerabilidades y los ataques que se están explotando actualmente en todo el mundo y que han destacado la tendencia del hacking de hardware. Este foro contó con el apoyo de empresas líderes en el sector que hacen posible su puesta en marcha cada año, como es el caso de TRC en calidad de sponsor diamante.

Sobre TRC

TRC es una empresa madrileña de IT con 35 años de experiencia y presencia en todo el territorio nacional. Con un enfoque integral orientado siempre al cliente, destaca por su capacidad para crear asociaciones estratégicas y alianzas con fabricantes nacionales e internacionales que impulsan la innovación tecnológica, convirtiéndose en un referente en el desarrollo y la implementación de soluciones.

El 50% de la plantilla está formada por técnicos expertos y cualificados que garantizan a sus clientes que pueden diseñar y ofrecer soluciones de alto valor añadido. La empresa se mantiene a la vanguardia del mercado, anticipándose a las tendencias y ofreciendo soluciones innovadoras para satisfacer las necesidades cambiantes del entorno digital.

TRC se alinea con sus clientes con un pensamiento transformador y emplea herramientas digitales coordinadas por su equipo de expertos con el fin de garantizar el éxito de los proyectos de transformación digital. Su participación en los eventos más destacados del sector resalta su compromiso con la innovación y su papel en la construcción de un futuro tecnológico más seguro.